nginx (двигател x) е отворен код, променлив прокси сървър и пощенски прокси сървър за един човек, както и високопроизводителен и лек уеб сървър (HTTP) за Linux, BSD и Windows операционна система. Тя е описана от разработчика като плюс за критични среди на мисията.

Характеристики с един поглед

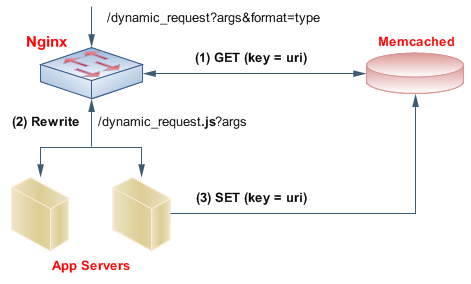

Основните акценти включват ускорено обратно проксиране с кеширане, ускорена поддръжка с кеширане на SCGI, FastCGI, uwsgi и memcached сървъри, модулна архитектура, както и поддръжка на TLS SNI и SSL.

Прокси сървърът за електронна поща има поддръжка за SSL (Secure Sockets Layer), STLS, STARTTLS шифровани протоколи, няколко метода за удостоверяване за IMAP, POP3 и SMTP, пренасочване на потребители към POP3 или IMAP сървъри, както и удостоверяване на потребител и пренасочване на връзката , Сред другите интересни функции можем да споменем подкрепата за kqueue, sendfile, File AIO, DIRECTIO, accept-filters и много други.

Той може да обработва множество включвания на SSI в едно и също време, в рамките на една уеб страница, ако те се контролират от FastCGI или прокси сървъри. Освен това частта HTTP сървър на програмата поддържа валидиране на HTTP референт, MP4 и FLV стрийминг, вграден Perl, ограничение на честотата на отговора, пренасочване за кодовете на грешки 3xx-5xx, както и поддръжка на pipelined и поддържане на живи връзки. >

Сървъри, както индекси, така и статични файлове

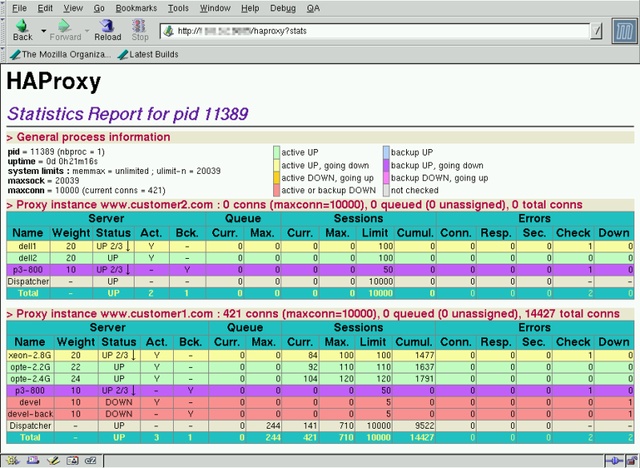

Софтуерът може да обслужва както индексни, така и статични файлове, предоставя на потребителите толерантност към грешки и просто балансиране на натоварването, различни филтри като XSLT, gzipping, SSI, преобразуване на изображения, отрязъци и байтове.

Тъй като осигурява лесна, логична и гъвкава конфигурация, няколко добре познати уебсайтове използват софтуера nginx, за да предоставят на потребителите си висококачествена и уникална информация. Сред тях можем да споменем Wordpress.com, Netflix и FastMail.FM.

Поддържани операционни системи

В момента nginx е тестван успешно на Linux 2.2-3 (32-битов), Linux 2.6-3 (64-битов), FreeBSD 3-10 (32-битов), FreeBSD 5-10 (64- битов), Solaris 9 (32-битов), Solaris 10 (32-битов и 64-битов), AIX 7.1 (PowerPC) , и Windows Server 2003.

Какво е новото в това издание:

- nginx-1.12.0 бе пусната стабилна версия, включваща нови функции и корекции на грешки от 1.11 .x mainline клон - включително поддръжка на променливи и други подобрения в поточния модул, HTTP / 2 корекции, поддръжка на няколко SSL сертификата от различни типове, подобрена поддръжка на динамични модули и др.

Какво е новото версия:

- nginx-1.12.0 функции и корекции на програмни грешки от клона 1.11.x mainline - включително поддръжка на променливи и други подобрения в поточния модул, HTTP / 2 корекции, поддръжка за няколко SSL сертификата от различни типове, подобрена поддръжка на динамични модули и др.

Какво е новото във версия 1.8.1:

- Сигурност: По време на обработката на отговор на DNS сървъра може да възникне отклонение на невалиден указател, ако резолверът "resolver" , което позволява на атакуващия, който е в състояние да обедини UDP пакетите от DNS сървъра, за да причини повреда на сегментацията при работнически процес (CVE-2016-0742).

- Сигурност: По време на обработка на реакция CNAME може да възникне състояние "безполезно използване", ако "разрешаващият" (CVE-2016-0746), което позволява на атакуващия, който е в състояние да задейства разрешаването на име, да причини повреда на сегментацията в работнически процес или да има потенциално друго въздействие.

- Сигурност: Резолюцията на CNAME е недостатъчно ограничена, ако "резолверът" която позволява на атакуващия, който е в състояние да предизвика произволно разрешаване на име, да причини прекомерно потребление на ресурси в работни процеси (CVE-2016-0747).

- Bugfix: Протоколът "proxy_protocol" параметър на "слушане" Директивата не работи, ако не е посочена в първата "слушане" за слушалка за слушане.

- Bugfix: nginx може да не успее да стартира някои стари варианти на Linux; грешката се появи на 1.7.11.

- Bugfix: при работнически процес може да възникне грешка при сегментиране, ако "try_files" и "псевдоним" директивите са били използвани в място, дадено от регулярен израз; бъгът се появи в 1.7.1.

- Bugfix: "try_files" директивата вътре в едно вложено място, дадена от регулярен израз, работи неправилно, ако "псевдонимът" директивата беше използвана на външното място.

- Bugfix: "Грешка вече е изпратена" сигналите могат да се показват в дневници при използване на кеша; бъгът се появи в 1.7.5.

- Bugfix: при работнически процес може да възникне повреда на сегментиране, ако различни настройки ssl_session_cache са били използвани на различни виртуални сървъри.

- Bugfix: "изтича" може да не работи, когато използвате променливи.

- Bugfix: ако nginx е построен с ngx_http_spdy_module, е възможно да се използва протоколът SPDY дори ако "spdy" параметър на "слушане" директивата не е посочена.

Какво е новото във версия 1.8.0:

- Включва много нови функции от основната линия 1.7.x клон - включително метод за балансиране на хеш натоварването, потвърждаване на SSL сертификат за обратна връзка, поддръжка на експериментални групи от конектори, proxy_request_buffering и др.

Какво е новото във версия 1.7.8:

- Промяна: сега линиите на заглавната част на заявката за клиентски заявки "if-Modified-Since", "if-Range" и т.н. се предават на бекенда, докато кеширане, ако nginx знае предварително, няма да бъде кеширана (например при използване на proxy_cache_min_uses).

- Промяна: сега след като proxy_cache_lock_timeout nginx изпрати заявка до бекенда с кеширане с увреждане; новите директиви "proxy_cache_lock_age", "fastcgi_cache_lock_age", "scgi_cache_lock_age" и "uwsgi_cache_lock_age". посочете времето, след което ще се освободи заключването и ще се направи друг опит за кеширане на отговор.

- Промяна: "log_format" директивата вече може да се използва само на http ниво.

- Характеристика: "proxy_ssl_certificate", "proxy_ssl_certificate_key", "proxy_ssl_password_file", "uwsgi_ssl_certificate", "uwsgi_ssl_certificate_key" и "uwsgi_ssl_password_file". директиви. Благодарение на Piotr Sikora.

- Характеристика: вече можете да превключите на име с "X-Accel-Redirect". Благодарение на Тошикуни Фукая.

- Характеристика: сега "tcp_nodelay" директивата работи със SPDY връзки.

- Характеристика: нови директиви в скриптовете за оформяне на синтаксис vim. Благодаря на Питър Ву.

- Bugfix: nginx игнорира "s-maxage" стойност в "Кеш-контрол" хедър отговора. Благодарение на Piotr Sikora.

- Bugfix: в ngx_http_spdy_module. Благодарение на Piotr Sikora.

- Bugfix: в "ssl_password_file" когато използвате OpenSSL 0.9.8zc, 1.0.0o, 1.0.1j.

- Bugfix: сигналите за предупреждения вече са изпратени " се появяват в дневници, ако "post_action" директива; бъгът се появи в 1.5.4.

- Bugfix: сигнализира "изходната верига на http е празна" може да се появи в дневници, ако "postpone_output 0" директивата бе използвана заедно със SSI.

- Bugfix: в "proxy_cache_lock" директивата с подчинените SSI. Благодарение на Yichun Zhang.

Какво е новото във версия 1.6.2:

- Сигурност: Възможно е да се използват повторно SSL сесии в несвързани контексти, ако се използва споделен кеш за SSL сесия или един и същ ключ на билета за сесия TLS за множество "сървърни" блокове (CVE-2014-3616). Благодарение на Антоан Делигат-Лавауд.

- Bugfix: исканията може да се окажат, ако резолвера е бил използван и DNS сървърът е върнал неправилен отговор; бъгът се появи в 1.5.8.

- Bugfix: заявките може да се окажат, ако се използва резолтор и по време на заявка за DNS е настъпило изчакване.

Какво е новото във версия 1.6.1:

- в SMTP прокси (CVE-2014-3556); бъгът се появи в 1.5.6. Благодаря на Крис Бътън.

- Bugfix: Променливата $ uri може да съдържа боклук при връщане на грешки с код 400. Благодарение на Сергей Бобров.

- Bugfix: в "няма" параметър в "smtp_auth" директивата; бъгът се появи в 1.5.6. Благодарение на Святослав Николски.

Какво е новото във версия 1.6.0:

- Тази стабилна версия включва много нови функции от основния клон 1.5.x - включително различни SSL подобрения, поддръжка на SPDY 3.1, потвърждаване на кеша с условни заявки, модул за заявка за удостоверяване и др.

Какво е новото във версия 1.4.7:

- Сигурност: работен процес при обработка на специално изработена заявка от ngx_http_spdy_module, което може да доведе до произволно изпълнение на код (CVE-2014-0133). Благодарение на Лукас Молас, изследовател в Programa STIC, Fundacion д-р Мануел Садоски, Буенос Айрес, Аржентина.

- Bugfix: в "fastcgi_next_upstream" директива. Благодарение на Лукас Молас.

Какво е новото в версия 1.4.6:

- Bugfix: "client_max_body_size" директивата може да не работи при четене на орган за заявки, използващ кодиране за пренасяне на блокове; бъгът се появи в 1.3.9. Благодарение на Лукас Молас.

- Bugfix: в процеса на работа може да възникне повреда в сегментацията, когато проксирате връзките WebSocket.

Какво е новото във версия 1.4.5:

- Bugfix: променливата $ ssl_session_id съдържа сериализираната сесия на пълната сесия, вместо само идентификационния номер на сесията. Благодаря на Иван Ристик.

- Bugfix: клиентските връзки могат да бъдат незабавно затворени, ако се използва отложено приемане; бъгът се появи в 1.3.15.

- Bugfix: сигнали за "нулев размер buf в изход" могат да се показват в дневници при проксиране; грешката се появи в 1.3.9.

- Bugfix: при работника може да възникне грешка при сегментиране, ако се използва ngx_http_spdy_module.

- Bugfix: връзките с прокси WebSocket може да се окажат веднага след ръкостискане, ако са били използвани методите за избиране, анкета или / dev / poll.

- Bugfix: Възможно е да настъпи изчакване при четене на тялото на заявката на клиент в SSL връзка, използвайки кодиране на препратено предаване.

- Bugfix: изтичане на памет в nginx / Windows.

Какво е новото във версия 1.4.4:

- уязвимост в nginx 0.8.41 - 1.5.6, открита от Иван Фратрик от екипа за сигурност на Google (CVE-2013-4547).

Какво е новото във версия 1.5.0:

- Сигурност: В процеса на работа може да възникне препълване на буфери, базирано на стека, докато се работи със специално изработена заявка, което може да доведе до произволно изпълнение на код (CVE-2013-2028); бъгът се появи в 1.3.9. Благодарение на Грег МакМанус, Labs Partners iSIGHT.

Коментари не е намерена