IPFire е операционна система с отворен код, проектирана от самото начало, за да служи като специализирана, сигурна и гъвкава система за защитна стена, базирана на някои от най-добрите технологии на Линукс, като iptables, OpenSSL и OpenSSH.

Разпространен като 32-битово ISO изображение

Тази малка операционна система може да бъде изтеглена чрез софтуера Softoware или от неговия официален уеб сайт (вижте връзката по-горе) като едно инсталирано само ISO изображение с ISO размер от приблизително 150MB, маркирано само за архитектурата на 32-битовите (i586) комплекти инструкции. Докато дистрибуторът ще се зарежда и инсталира на 64-битови хардуерни платформи, той ще приема само 32-битови приложения.

Опции за зареждане

Красиво проектираното и добре организирано меню за зареждане ще ви позволи директно и постоянно да инсталирате дистрибуцията на местно устройство. Освен това ще можете да инсталирате операционната система в текстов режим, да извършите инсталация без надзор, да проведете тест за диагностика на паметта с помощната програма Memtest86 +, както и да прегледате подробна хардуерна информация с инструмента за разпознаване на хардуер (HDT).

Много лесна за използване програма за инсталиране на текстови режими

Целият процес на инсталиране е базиран на текст и изисква от потребителя да избира само език (поддържаните езици включват английски, турски, полски, руски, холандски, испански, френски и немски език), да приемат лиценза и да разделят диска (поддържаните файлови системи включват EXT2, EXT3, EXT4 и ReiserFS).

След инсталирането е необходимо да изберете подредба на клавиатурата и часовата зона, да въведете името на хоста и домейна на устройството, да въведете парола за системния администратор и администраторските акаунти, както и да конфигурирате мрежата ( включва настройки за DNS, Gateway, IP адрес, драйвери и мрежова карта).

Най-долу

Като обобщим, IPFire е един от най-добрите дистрибуции на Linux с отворен код за защитна стена на света, проектиран да предоставя най-съвременна защитна стена, компоненти на VPN шлюз и прокси сървър. Неговият дизайн е модулен и гъвкав, което означава, че функционалността му може да бъде разширена чрез плъгини.

Какво е новото в това издание:

- Прокси само за RAM:

- При някои инсталации може да е желателно да оставите обектите на кеша на прокси сървър само в паметта, а не на диска. Особено когато връзката с интернет е бърза и бавно се съхранява, това е най-полезно.

- Уеб интерфейсът на мрежата вече позволява да зададете размера на кеша на диска до нула, което ще забрани напълно кеша на диска. Благодарение на Даниел, че работите по това.

- OpenVPN 2.4:

- IPFire мигрира към OpenVPN 2.4, който въвежда нови шифри на класа AES-GCM, което ще увеличи производителността на системите, които имат хардуерно ускорение за него. Актуализацията носи и други по-малки подобрения.

- Erik работи върху интеграцията, който изисква известна работа под капака, но е съвместим с всички предишни конфигурации както за свързванията на пътя, така и за свързванията от мрежата към мрежата.

- Подобрена криптография:

- Криптографията е една от основите на сигурна система. Актуализирахме разпространението, за да използваме най-новата версия на криптографската библиотека OpenSSL (версия 1.1.0). Това е с няколко нови шифъра и е извършено основно преработване на кодовата база.

- С тази промяна сме решили напълно да премахнем SSLv3, а интерфейсът на уеб приложението ще изисква TLSv1.2, което също е по подразбиране за много други услуги. Имаме конфигурирани втвърдени списъци с шифри, които използват само последните алгоритми и изцяло премахват счупени или слаби алгоритми като RC4, MD5 и т.н.

- Моля, проверете преди тази актуализация, ако разчитате на някое от тях, и надстройте зависимите от вас системи.

- Различни пакети в IPFire трябваше да бъдат подготвени, за да могат да използват новата библиотека. Тази голяма работа беше необходима, за да се осигури IPFire най-новата криптография, да се мигрират от отхвърлените алгоритми и да се възползват от новите технологии. Например е налице шифърът ChaCha20-Poly1305, който се изпълнява по-бързо на мобилни устройства.

- Старата версия на OpenSSL библиотеката (1.0.2) все още остава в системата поради причини за съвместимост и ще продължи да се поддържа от нас за кратко. В крайна сметка това ще бъде премахнато изцяло, така че моля преместете всички добавки, създадени по поръчка, далеч от използването на OpenSSL 1.0.2.

- Разни:

- Pakfire вече научи кои огледални сървъри поддържат HTTPS и автоматично ще се свържат с тях през HTTPS. Това подобрява поверителността.

- Също така стартирахме първата фаза от планираното преобръщане на ключовете Pakfire.

- Отделението MTU Discovery е деактивирано в системата. Това непрекъснато създава проблеми със стабилността на тунелите от IPsec, които са избрали пътища по мрежи, които са били конфигурирани неправилно.

- Шаблонът за QoS би могъл да изчисли грешно честотната лента, която вече е фиксирана, че сумата от гарантираната широчина на честотната лента за всички класове не надвишава 100%

- Обновени пакети:

- bind 9.11.3, curl 7.59.0, dmidecode 3.1, gnupg 1.4.22, hdparm 9.55, logrotate 3.14.0, Net-SSLeay 1.82, ntp 4.2.8p11, openssh 7.6p1, python-m2crypto 0.27.0, без ограничения 1.7.0, vnstat 1.18

- Добавки:

- Тези добавки са актуализирани: clamav 0.99.4, htop 2.1.0, krb5 1.15.2, ncat 7.60, nano 2.9.4, rsync 3.1.3, tor 0.3.2.10, wio 1.3.2 < Li>

Какво е новото във версията:

- OpenSSL 1.0.2n:

- В OpenSSL 1.0.2n са залепени една уязвимост с умерена и една ниска степен на сигурност. Официалният съвет за сигурност може да се намери тук.

- IPsec:

- Вече е възможно да се определи времето за изчакване на неактивност, когато затворен IPsec VPN тунел е затворен

- Поддържа се поддръжка за групи MODP с подгрупи

- Компресията вече е деактивирана по подразбиране, защото изобщо не е много ефективна

- strongswan е актуализиран до 5.6.1

- OpenVPN:

- Понастоящем е по-лесно да насочвате OpenVPN Roadwarrior Clients към IPsec VPN мрежи, като изберете маршрути в конфигурацията на всеки клиент. Това прави по-лесно конфигурирането на дизайна на hub-and-spoke.

- Изградете инструментален ред:

- Някои конструктивни скриптове са преработени, за да почистят процеса на създаване и инструменталната верига е преместена от / tools към / tools_ & lt; arch & gt;.

- nasm, чийто асемблер е актуализиран до 2.13.2

- Разни:

- SSL компресията и билетите за SSL сесии са деактивирани в Apache. Това ще подобри сигурността на уеб потребителския интерфейс.

- На различни места е налице информация за GeoIP, където са показани IP адреси и е полезна да се знае

- Добавянето на статични маршрути през уеб потребителския интерфейс е фиксирано

- Някои естетически проблеми на страниците за конфигурация на портала са били фиксирани, а порталът за вход сега работи заедно с прокси сървъра в прозрачен режим

- Syslogging към премахващ сървър вече може да бъде конфигуриран да използва TCP или UDP

- Добавки:

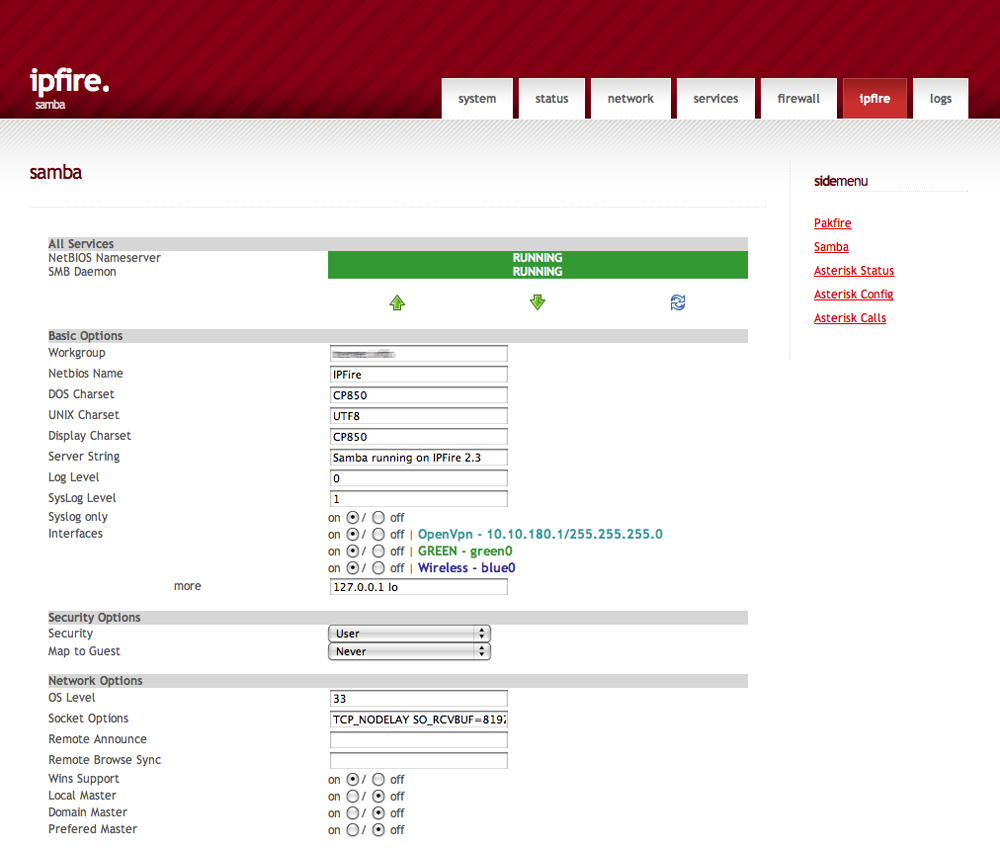

- Самба бе актуализирана, за да коригира няколко проблема със сигурността

- mc е актуализиран до 4.8.20

- nano е актуализиран до 2.9.1

- sslscan, vsftpd и Pound са били премахнати, тъй като те вече не се поддържат нагоре и несъвместими с OpenSSL 1.1.0

Какво е новото във версия 2.19 Core 116 / 3.0 Alpha 1:

- openssl 1.0.2m:

- Проектът OpenSSL пусна версия 1.0.2m и издаде две съобщения за сигурност през последната седмица. Двете уязвимости, които бяха открити, бяха с умерена и ниска степен на сигурност, но решихме да Ви изпратим тази актуализация възможно най-скоро. Ето защо се препоръчва да се актуализира възможно най-скоро.

- По-голямата уязвимост, посочена като CVE-2017-3736, поправя проблем с модерните процесори Intel Broadwell и AMD Ryzen, където OpenSSL използва някои модерни разширения DMI1, DMI2 и ADX и изчислява корен квадратен неправилно. Това може да бъде използвано от нападател, който е в състояние да постави значителни ресурси за възстановяване на частния ключ по-лесно, но тази атака все още се счита за практически невъзможна от екипа за сигурност на OpenSSL.

- По-малко сериозната уязвимост е била причинена от пренасищане на данни от сертификати, когато сертификатът има неправилно разширено IPAddressFamily разширение. Това може да доведе до погрешно показване на сертификата в текстов формат. Тази уязвимост се проследява под CVE-2017-3735.

- Разни:

- Wget също страда от две уязвимости в сигурността, които позволяват на атакуващия да изпълнява произволен код. Те се споменават в CVE-2017-13089 и CVE-2017-13090.

- Apache бе актуализиран до версия 2.4.29, която поправя редица бъгове.

- snort е актуализиран до версия 2.9.11.

- xz също е актуализиран до версия 5.2.3, която носи различни подобрения.

- Кой е онлайн? (или WIO накратко) най-накрая пристигна на IPFire. Той е пренесен от оригиналния автор Стефан Федерсен и Алекс Маркс и е наличен като обикновен добавен пакет, наречен wio.

- Това е вградена услуга за мониторинг на локалната мрежа, показваща какви устройства са свързани, кои са онлайн и могат да изпращат аларми и за различни събития. Опитайте!

- Разни:.

- Коренните ключове на DNS са актуализирани, за да направят работата на DNS след октомври 2017 г., след като е извършено преобръщане на ключ DNSSEC

- Серийните конзоли вече автоматично откриват бараметъра след като ядрото е стартирано

- Актуализации на пакети от Matthias Fischer: bind 9.11.2, gnutls 3.5.14, libgcrypt 1.8.0, logrotate 3.12.3, нано 2.8.6, pcre 8.41, калмари 3.5.26, неконсолидиран 1.6.4

- добавки за:

- iftop е актуализиран до 1.0пре4 от Erik Kapfer

- Matthias Fischer актуализира: hostapd 2.6, tor 0.3.0.10

Какво е новото във версия 2.19 Core

Какво е новото във версия 2.19 Core 112 / 3.0 Alpha 1:

- Тази основна актуализация се предлага с актуализации под капака. Основните системни библиотеки бяха обновени до нови основни версии и инструментът за създаване на инструменти получи основни актуализации.

- Това са:

- glibc 2.25

- GNU Collection Compiler 6.3.0

- binutils 2.29

- Python 2.7.13

- ccache 3.3.4, bc 1.07.1, cmake 3.8.1, flex 2.6.4, предпазител 2.9.7, boost 1.64.0, gawk 4.1.4, gnutls 3.5.11, grep 2.27, libarchive 3.3.1 , libgcrypt 1.7.7, libgpg-грешка 1.27, libxml2 2.9.4, mdadm 4.0, openssl 1.0.21, pkg-config 2.29.2, reiserfsprogs 3.6.25, SDL 1.2.15, калмари 3.5.26, strongswan 5.5.3 , неконсолидиран 1.6.3, util-linux 2.28.2

- Разни:

- openvpn (2.3.17) получи някои актуализации за сигурност, които са били открити наскоро.

- Уязвимостта на отдалечената команда, която е била затворена в ids.cgi, може да бъде използвана от удостоверени потребители, за да стартират команди на shell с права, които не са суперпотребители.

- Вече е възможно да се създават мрежи в защитната стена, които са подмрежа на някоя от вътрешните зони.

- Полетата за програмиране и изграждането на скриптове също са били изчистени и подобрени. IPFire netboot е актуализиран така, че да се използва винаги най-добрата архитектура за дадена система (т.е. 64-битовата версия се инсталира, когато системата го поддържа).

- Добавки:

- Updated:

- 7zip 16.02

- птица 1.6.3

- cyrus-imapd 2.5.11

- iperf 2.0.9

- directfb 1.7.7

- freeradius 3.0.14

- монитор 5.23.0

- miniupnpd вече слуша по ЗЕЛЕНО по подразбиране

- tmux 2.5

- 3.0.8

- Окачен:

- imspector и tcpick вече не се поддържат нагоре по веригата

Какво е новото във версия 2.19 Core 111 / 3.0 Alpha 1:

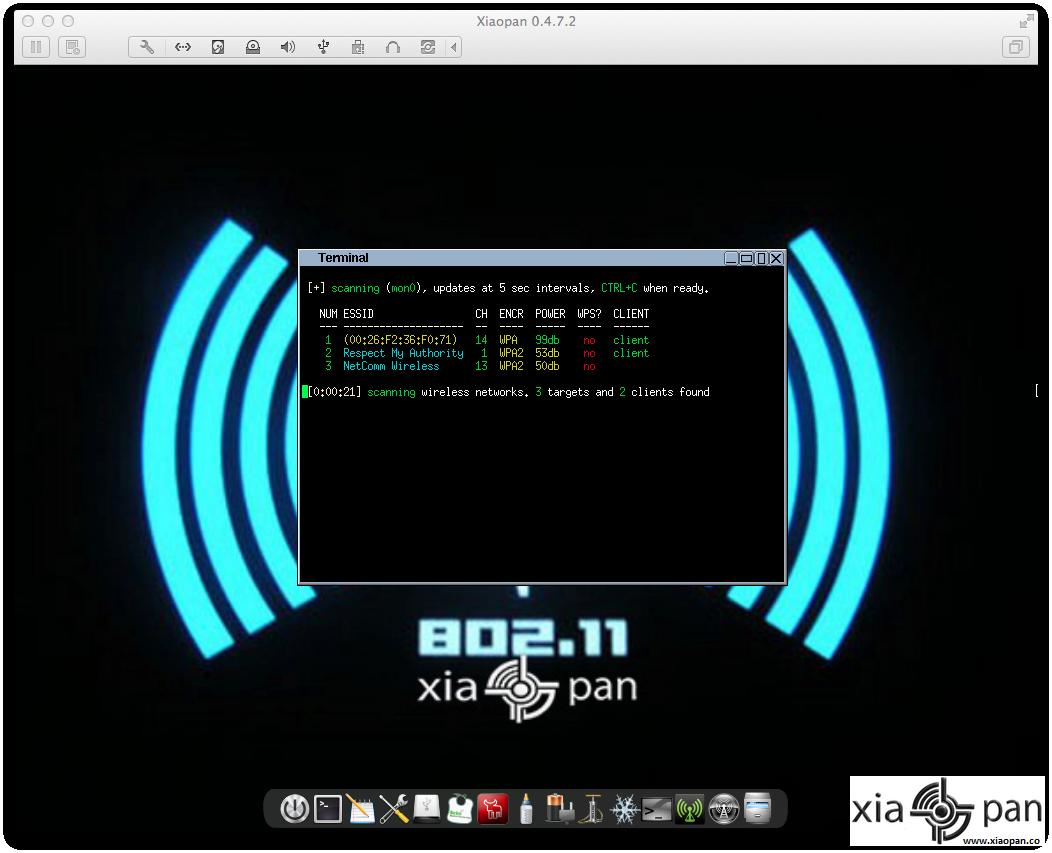

- Удостоверяване на Enterprise WPA в режим на клиент:

- Защитната стена вече може да се идентифицира с безжична мрежа, която използва протокол за разширено удостоверяване (EAP). Те обикновено се използват в предприятията и изискват потребителско име и парола, за да се свържете с мрежата.

- IPFire поддържа PEAP и TTLS, които са двете най-често срещани. Те могат да бъдат намерени в конфигурирана на страницата "WiFi Клиент", която се показва само когато червеният интерфейс е безжично устройство. Тази страница също показва състоянието и протоколите, използвани за установяване на връзката.

- Индексната страница също показва различна информация за състоянието, честотната лента и качеството на връзката към безжична мрежа. Това работи и за безжични мрежи, които използват WPA / WPA2-PSK или WEP.

- Многократен QoS:

- Качеството на услугата използва всички сърцевини на процесора за балансиране на трафика. Преди това беше използвано само едно процесорно ядро, което предизвика по-бавна връзка на системи със слаби процесори като серията Intel Atom и т.н., но бързи Ethernet адаптери. Това вече е променено, така че един процесор вече не е бутилка.

- Нови стандартни настройки за крипто:

- В много части на IPFire криптографските алгоритми играят огромна роля. Те обаче стават възрастни. По тази причина промените по подразбиране новите системи и новите VPN връзки към нещо, което е по-ново и се счита за по-стабилно.

- IPsec:

- Най-новата версия на strongSwan поддържа Curve 25519 за предложенията за IKE и ESP, които вече са налични в IPFire и са активирани по подразбиране.

- Предложението по подразбиране за нови връзки сега позволява само изрично избраните алгоритми, които максимално увеличават сигурността, но могат да окажат влияние върху съвместимостта на по-възрастните връстници: SHA1 е отпаднат, SHA2 256 или по-висока трябва да се използва; типът на групата трябва да използва ключ с дължина 2048 битови или по-голям

- Тъй като някои хора използват IPFire във връзка с древното оборудване, сега е позволено да изберете MODP-768 в предложенията на IKE и ESP. Това се счита за счупено и маркирано.

- OpenVPN:

- OpenVPN по подразбиране използва SHA1 за целостта, която вече е променена на SHA512 за нови инсталации. За съжаление OpenVPN не може да преговаря по този въпрос. Така че, ако искате да използвате SHA512 на съществуваща система, ще трябва да изтеглите отново всички клиентски връзки.

- Добавени са различни маркери, за да се подчертае, че определени алгоритми (например MD5 и SHA1) се смятат за счупени или криптографски слаби.

- Разни:.

- IPsec VPN ще се показват като "Свързване", когато не са създадени, но системата се опитва да

- Беше отстранена програмна грешка при изключване, което забави изключването на системата, когато RED интерфейсът беше конфигуриран като статичен

- Статусът DNSSEC вече се показва правилно на всички системи

- Следните пакети са обновени: acpid 2.0.28, bind 9.11.1, coreutils 8.27, cpio 2.12, dbus 1.11.12, файл 5.30, gcc 4.9.4, gdbm 1.13, gmp 6.1.2, gzip 1.8, logroatch 3.12.1, logwatch 7.4.3, m4 1.4.18, mpfr 3.1.5, openssl 1.0.2l (само корекции на грешки), openvpn 2.3.16, който поправя CVE-2017-7479 и CVE-2017-7478, pcre 8.40 , pkg-config 0.29.1, rrdtool 1.6.0, strongswan 5.5.2, неконсолидиран 1.6.2, unzip 60, vnstat 1.17

- Матиас Фишер допринесе за някои козметични промени за раздела за регистрационни файлове на защитната стена

- Gabriel Rolland подобри италианския превод

- Различни части от изградената система са били изчистени

- Добавки:

- Нови добавки:

- ltrace: Инструмент за проследяване на библиотечни повиквания на двоичен

- Актуализирани добавки:

- Добавката за самба е била подготвена за уязвимост на сигурността (CVE-2017-7494), която позволява отдалечен код да изпълнява върху запалими споделяния.

- ipset 6.32

- libvirt 3.1.0 + python3-libvirt 3.6.1

- git 2.12.1

- нано 2.8.1

- netsnmpd, който сега поддържа четене на температурни сензори с помощта на lm_sensors

- nmap 7.40

- 0.3.0.7

Какво е новото във версия 2.19 Core 109 / 3.0 Alpha 1:

- DNS поправки:

- Прокси сървърът DNS, който работи в IPFire, е обновен до несвързан 1.6.0, който носи различни корекции на програмни грешки. Следователно, минимизирането и втвърдяването на QNAME под NX домейни са били активирани отново.

- В началното време IPFire вече проверява дали маршрутизаторът пред IPFire пуска DNS отговори, които са по-дълги от определен праг (някои устройства на Cisco правят това, за да "втвърдят" DNS). Ако това се установи, размерът на буфера на EDNS, ако се намали, което прави несвързан, се връща обратно в TCP за по-големи отговори. Това може да забави слабо DNS, но все пак работи в тези неправилно конфигурирани среди.

- Разни:

- openssl е актуализиран до 1.0.2k, който поправя редица уязвимости на сигурността с "умерена" тежест

- Сега ядрото поддържа някои по-нови модули eMMC

- Скриптовият скрипт сега работи по-надеждно във всички архитектури

- Мрежовите скриптове, които създадоха MACVTAP мостове за виртуализация, освен другите, вече поддържат и стандартни мостове 802.3

- Графичната защитна стена на защитната стена е отказала създаването на подмрежи, които са подмрежа на някоя от стандартните мрежи, които са били фиксирани

- Matthias Fischer представи актуализации на пакета за: bind 9.11.0-P2 с някои корекции за сигурност, libpcap 1.8.1, logrotate 3.9.1, perl-GeoIP модул 1.25, snort 2.9.9.0, squid 3.5.24 поправя различни бъгове, sysklogd 1.5.1, zlib 1.2.11

- Освен това libpng е актуализиран до 1.2.57, който поправя някои уязвимости в сигурността

- Добавки:

- Jonatan Schlag пакетира Python 3 за IPFire

- Той също така обновява libvirt до версия 2.5 и qemu до версия 2.8

- Matthias Fischer представи няколко актуализации за следните пакети: nano 2.7.2, tcpdump 4.8.1, tmux 2.3

- tor е актуализиран до 0.2.9.9, който поправя някои уязвимости на отказ на услуга

- sarg е актуализиран до 2.3.10

Какво е новото във версия 2.19 Core 108 / 3.0 Alpha 1:

- Асинхронно регистриране:

- Асинхронното регистриране вече е разрешено по подразбиране и вече не може да се конфигурира. Това направи някои програми, които написаха многобройни съобщения в дневника, бавно и възможно да не реагират по мрежата, което създава различни проблеми. Това се наблюдава на системи с много бавни флаш медия и виртуални среди.

- Разни:

- Проверката, че тества DNS сървърите за някаква неправилна конфигурация, приема някои сървъри за имена, които се валидират, въпреки че не са и много вероятно не работят изобщо. Това вече е поправено и системите, използващи тези сървъри с повредени имена, трябва да се върнат в режим на рекурсори.

- Беше отстранен проблем в GUI на защитната стена, който забрани добавянето на IPsec VPN връзка и OpenVPN връзка със същото име към група от защитна стена.

- Обновени основни пакети:

- strongswan бе актуализиран до версия 5.5.1, която поправя различни бъгове

- ntp бе актуализиран до версия 4.2.8p9, която поправя различни проблеми със сигурността

- ddns бе актуализиран до версия 008

- Актуализирани добавки:

- nano текстовият редактор бе актуализиран до версия 2.7.1

- , мрежата за анонимност бе актуализирана до версия 0.2.8.10

Какво е новото във версия 2.19 Core 107 / 3.0 Alpha 1:

- Тази актуализация възстановява ядрото на IPFire Linux срещу наскоро разкрита уязвимост, наречена Dirty COW. Това е грешка при ескалация на привилегии, която може да бъде използвана от локален нападател, за да получи привилегии на root.

- Допълнителен пластир определя процесорите на Intel с AES-NI, чийто хардуер поддържа шифроване с дължина 256 и 192 битови, но не е правилно внедрена в ядрото на Linux

- Корекция за показване на новия несвързан DNS прокси сървър в секцията за регистрация на уеб потребителския интерфейс

- hdparm 9.5.0 и libjpeg 1.5.1 са актуализирани

Какво е новото във версия 2.19 Core 105 / 3.0 Alpha 1:

- IPFire 2.19 Основна актуализация 105 засяга редица проблеми със сигурността в два криптографски библиотеки: openssl и libgcrypt. Препоръчваме да инсталирате тази актуализация възможно най-скоро и да рестартирате системата IPFire, за да завършите актуализацията.

Какво е новото във версия 2.19 Core 103 / 3.0 Alpha 1:

- Подобрения в уеб прокси:

- Уеб прокси калифорнизмът е актуализиран до серията 3.5 и са направени различни подобрения за стабилност и производителност.

- На машините с бавни твърди дискове или на инсталации с много големи кеширания, вероятно е индексът на кеша да е повреден, когато проксият е бил изключен. Това доведе до нестабилен уеб прокси след следващото стартиране.

- Процесът на изключване е подобрен, така че коефициентът на кеш индекс е много малко вероятно. Освен това имаме инсталирани средства, които ни позволяват да открием дали индексът на кеш памет е повреден и ако е така, той автоматично да бъде възстановен при следващото стартиране. Тази актуализация ще изтрие вероятно повредения индекс на всички инсталации и ще започне възстановяването на индекса, което може да доведе до бавна работа на прокси сървъра за кратко време след инсталирането на актуализацията.

- Разни:

- Коригирайте командата за настройка, за да показвате над 6 мрежови контролера правилно

- Базата данни за часова зона е актуализирана

- Обикновено разрешавайте долни черти в имената на домейни

- Обновени пакети: coreutils 8.25, curl 7.48.0, dnsmasq 2.76, findutils 4.6.0, grep 2.24, по-малко 481, ncurses 6.0, procps 3.2.8, sdparm 1.10, wpa_supplicant 2.5

- Актуализирани добавки:

- 7zip 15.14.1

- clamav 0.99.2

- hostapd 2.5

- Среднощен командир 4.8.17

- nfs (ще замени картината с rpcbind)

- 0.2.7.6

Какво е новото във версия 2.19 Core 102 / 3.0 Alpha 1:

Ново в IPFire 2.19 Core 101 (3 май 2016 г.)

Какво е новото във версия 2.19 Core 100 / 3.0 Alpha 1:

- Тази актуализация ще ви донесе IPFire 2.19, който ще пуснем за 64-битова версия на Intel (x86_64) за първи път. Тази версия бе забавена от различните уязвимости в сигурността в openssl и glibc, но е с много подобрения под капака и различни корекции на грешки.

- 64 бита:

- Няма да има автоматичен път за обновяване от 32-битова инсталация до 64-битова инсталация. Необходимо е ръчно да преинсталирате системата за тези, които искат да се променят, но преди това генерираното резервно копие може да бъде възстановено, така че цялата процедура да отнеме обикновено по-малко от половин час.

- Няма прекалено много предимства пред 64-битовата версия, с изключение на някои незначителни увеличения на производителността за някои случаи на използване и разбира се възможността да се адресира повече памет. IPFire може да адресира до 64GB RAM на 32 бита, така че няма много нужда да мигрирате. Препоръчваме да използвате 64-битови изображения за нови инсталации и да се придържате към съществуващите инсталации така, както са.

- Актуализиране на ядрото:

- Както при всички основни версии, това се предлага с актуализирано ядро на Linux за отстраняване на бъгове и подобряване на хардуерната съвместимост. Linux 3.14.65 с много обновени драйвери от Linux 4.2 също се втвърдява в сравнение с обикновените атаки като препълване на буфера на стека.

- Много флаш фърмуер за безжични карти и други компоненти са актуализирани точно като хардуерната база данни.

- Хипер-V проблеми с производителността:

- Паспорт на скорошна версия на модула за мрежов драйвер на Microsoft Hyper-V ще позволи отново да се прехвърлят данни при по-високи скорости. Предишните версии имаха много слаба производителност за някои версии на Hyper-V.

- Актуализации на защитната стена:

- Вече е възможно да се активират или деактивират някои модули за проследяване на връзките. Тези модули Gateway Layer Gateway (ALG) помагат на определени протоколи като SIP или FTP да работят с NAT. Някои VoIP телефони или PBX имат проблеми с тези, така че те вече могат да бъдат деактивирани. Някои имат нужда от тях.

- Защитната стена е оптимизирана, за да позволи по-голяма производителност, като използва малко по-малко системни ресурси.

- Разни:

- Много програми и инструменти от използваната инструментална верига са актуализирани. Нова версия на колекциите на GNU Compiler предлага по-ефективен код, по-силно втвърдяване и съвместимост за C ++ 11

- GCC 4.9.3, binutils 2.24, бизона 3.0.4, grep 2.22, m4 1.4.17, sed 4.2.2, х2 5.2.2

- dnsmasq, IPFire-вътрешният DNS прокси е актуализиран и са коригирани много проблеми с нестабилността

- openvpn е актуализиран до версия 2.3.7 и генерираните конфигурационни файлове са актуализирани, за да бъдат съвместими с предстоящите версии на OpenVPN

- IPFire ще чака с настаняването, когато времето трябва да се синхронизира и DHCP се използва, докато връзката не бъде установена и след това продължи да се зарежда

- Връзката бе актуализирана до версия 9.10.3-P2

- ntp бе актуализиран до версия 4.2.8p5

- tzdata, базата данни за дефинициите на часова зона, бе актуализирана до версия 2016b

- Разрешени са различни козметични поправки в уеб потребителския интерфейс

- Коригира се грешка, причиняваща VLAN устройства, когато се появява родителската NIC,

- DHCP клиент: Нулирането на MTU върху счупени NIC, които губят връзка, е фиксирано

- Рамкист за съхраняване на базите данни на графиките, показани в уеб потребителския интерфейс, се използва по подразбиране отново при инсталации, които използват светкавицата, когато има повече от 400MB памет

- Беше отстранена грешка, че качеството на услугата не може да бъде спряно

- Някои стари кодове са обновени и някои неизползвани кодове са изпуснати в някои вътрешни компоненти на IPFire

- Добавки:

- owncloud е актуализиран до версия 7.0.11

- Нано е актуализиран до версия 2.5.1

- rsync е актуализиран до версия 3.1.2

Какво е новото във версия 2.17 Core 98 / 3.0 Alpha 1:

- Поради наскоро откритата уязвимост на сигурността в glibc, освобождаваме тази Core Update, която съдържа корекция за CVE-2015-7547.

- Интерфейсът getaddrinfo () е glibc, основната C библиотека на системата, се използва за разрешаване на имена в IP адреси, използващи DNS. Атакуващият може да използва процеса в системата, изпълнявайки тази молба, като изпрати подправен отговор, който е твърде дълъг, причинявайки препълване на буфера на стека. Кодът може потенциално да бъде инжектиран и изпълнен.

- IPFire обаче не може да се използва пряко от тази уязвимост, тъй като тя използва DNS прокси сървър, който отхвърля прекалено дългите отговори на DNS. Така че самият IPFire и всички системи в мрежата, които използват IPFire като DNS прокси, са защитени от прокси DNS. Обаче решихме да изтласкаме кръпка за тази уязвимост възможно най-бързо.

Какво е новото във версия 2.17 Core 94 / 3.0 Alpha 1:

- OpenSSH:

- OpenSSH бе актуализиран до версия 7.1p1. С това добавихме подкрепа за елиптични криви (ECDSA и ED25519) и премахнахме подкрепата за DSA, която се счита за нарушена. Твърде малки RSA ключове също са премахнати и регенерирани. Тези промени може да изискват да импортирате отново клавишите на системата IPFire на администратора ви.

- Агент за вътрешна поща

- Бе добавен вътрешен пощенски агент, който се използва от вътрешните служби за изпращане на отчети или сигнали. Досега само няколко служби използват това (например добавката за калмари), но очакваме да добавим още неща в бъдеще.

- Това е много прост и лек пощенски агент, който може да бъде конфигуриран в уеб потребителския интерфейс и обикновено ще изисква сървър за поща.

- IPsec MOBIKE:

- Бе добавено ново квадратче за отметка в страницата с разширени настройки на IPsec връзки. Тя позволява да се наложи използването на MOBIKE, технология за IPsec, за да премине по-добре NAT. Понякога, когато зад дефектни маршрутизатори могат да се установят IPsec връзки, но не могат да се прехвърлят данни и връзката се прекъсва много бързо (някои маршрутизатори имат трудности при пренасочване на DPD пакети). MOBIKE заобикаля това, като използва UDP порт 4500 за IKE съобщения.

- Разни:

- Задължителните полета са маркирани със звезда. Преди това това беше обратното, така че незадължителните полета, отбелязани със звезда, която вече не се вижда никъде в мрежата.

- Една месечна принудена актуализация на ddns се премахва, тъй като ddns се грижи сами да поддържа всички записи актуализирани и да ги освежава след 30 дни, ако е необходимо.

- fireinfo: Някои катастрофи бяха коригирани с идентификатори, които съдържат само 0xff

- Обновени пакети:

- Връзка 9.10.2-P4, coreutils 8.24, dnsmasq има последните внесени промени, файл 5.24, glibc (защитни поправки), hdparm 9.48, iproute2 4.2.0, libgcrypt 1.6.4, libgpg-error 1.20, pcre за повече препълнения на буфера), rrdtool 1.5.4, калмар 3.4.14

Какво е новото във версия 2.17 Core 93 / 3.0 Alpha 1:

- Обновяване на клиент DDNS:

- ddns, нашият динамичен клиент за актуализиране на DNS, е актуализиран до версия 008. Тази версия е по-надеждна от грешки в мрежата при грешките на пътя и сървъра в доставчика. Актуализациите ще бъдат повторени често.

- Поддръжниците joker.com и DNSmadeEasy вече се поддържат

- Сблъсъка при актуализирането на записите в имената е бил фиксиран

- Разни:

- Pakfire е фиксиран и сега правилно изтегля допълнителни зависимости от добавките при обновяване от по-стара версия.

- TRIM е деактивиран на някои SSD устройства с известни грешки на фърмуера, които причиняват загуба на данни.

- счетоводно отчитане на калмари: Коригирайте различните преводи в преводите

- /etc/ipsec.user-post.conf се добавя към архива, ако съществува

- Обновени пакети:

- свързвате 9.10.2-P3, daq 2.0.6, dnsmasq 2.75, libevent 2.0.22-стабилна (преместена в основната система от добавката), libpcap 1.7.4, коприва 3.1.1, pcre -2015-5073), калмар 3.4.14

- Добавки:

- чаши 2.0.4, марка 4.1, нано 2.4.2

Коментари не е намерена